ぷららメール仕様変更

ドコモから「ぷららメールサービス」の仕様変更についての通知を受信していたが、無視していたところ、Thunderbird に設定したぷららアカウントからメールを送信できなくなった。

受信メールには「2023年9月11日より順次セキュリティ強化対策を実施する」と記載されていたため、当方のアカウントの仕様変更が本日行われたものと推測される。

セキュリティ強化なのか?

変更されたのは、認証方式である。

従来の「暗号化されたパスワード認証」から「通常のパスワード認証」に変更された。

セキュリティ強化につながるようには見えないのは筆者だけだろうか?

ところで、ぷららがドコモに吸収合併されていたとは知りませんでした。NTTは10数年前に傘下のプロバイダーを統合すると発表していましたが、ようやく動き出したようです。

筆者はOCNに吸収されると予想していましたが、見事に外れました。(後日談:子の予想は的中!)

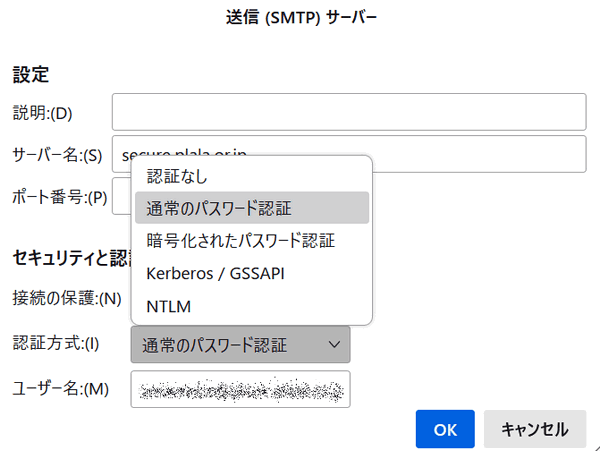

Thunderbird の設定例

Thunderbird の認証方式ドロップダウンリストから「通常のパスワード認証」を選択すればよい。

当方の環境では、変更後すぐには送信できなかったので、変更後は Thunderbird を再起動したほうがいいかもしれないです。

設定変更が必要なユーザー

- メール送信認証方式に「CRAM-MD5」を用いている場合

「通常のパスワード認証」、「PLANE」、「プレーンテキスト」、「パスワード」などに変更

- Thunderbird(WindowsOS版、MacOS版)

- MacOS標準メール

設定情報

認証方式変更は「弱体化」か「強化」か

ぷららの認証方式変更については、「CRAM-MD5の廃止 → 通常のパスワード認証(PLAIN等)」という構造だけを見ると、セキュリティが低下したように感じるかもしれません。実際、CRAM-MD5はパスワードそのものを送信しないチャレンジレスポンス方式であり、単体で比較すればPLAIN認証よりも安全性が高いとされています。

しかし、この評価はあくまで“認証方式単体”に限定した話です。現在のメールシステムにおけるセキュリティは、認証方式そのものではなく、「通信経路の暗号化(TLS)」を前提とした設計へと移行しています。ぷららのメールサーバーもSSL/TLSによる暗号化通信を必須としており、実際には暗号化されたトンネルの内部でPLAIN認証が行われています。この構成であれば、パスワードは外部から盗聴されることはなく、CRAM-MD5の優位性はほぼ意味を持ちません。

また、CRAM-MD5自体にも問題があります。ハッシュアルゴリズムにMD5を使用している点や、実装の複雑さ、現代的な認証方式(OAuthや多要素認証)との非互換性など、運用面での制約が多く、近年では主要なメールサービスでも廃止が進んでいます。見た目には「安全そう」に見える方式ですが、実際には中途半端な存在になっているのが現状です。

このように考えると、今回の変更は「認証方式の強化」というよりも、「セキュリティモデルの転換」と捉えるべきです。すなわち、認証そのものに依存するのではなく、通信路全体を暗号化することで安全性を担保するという、現代的な設計への移行です。

結論として、本件は次のように整理できます。

- 認証方式単体で見れば、確かに弱体化に見える

- しかしシステム全体としては、より合理的で現代的なセキュリティへ移行している

したがって、「セキュリティ強化」という表現は必ずしも誤りではありませんが、その本質は“認証の強化”ではなく、“設計思想のアップデート”にあると言えるでしょう。

世界標準の構成へ

現在、Google(Gmail)やMicrosoft 365などの主要なメールサービスも、複雑な古い認証方式よりも、「SSL/TLSによる経路暗号化 + 確実なユーザー認証」の組み合わせを推奨しています。ぷららの変更も、この世界的なセキュリティ基準に足並みを揃えたものと言えます。

設定画面で「通常のパスワード(平文)」を選択することに抵抗を感じるかもしれませんが、「SSL/TLS」を正しく設定していれば、セキュリティ強度は以前よりも高まっています。 安心して最新の設定値(ポート465/587等)をご利用ください。

あとがき

今回の認証方式変更は、一見すると「簡略化」されたようにも見えますが、その実態は「古い非効率な暗号化を捨て、より強固な現代の標準(SSL/TLS)に注力する」という、非常に理にかなったアップデートでした。

技術の進歩に伴い、かつて「安全」とされていた手法が「脆弱」へと変わっていくのは世の常です。私たちユーザー側も、単に「設定項目を埋める」だけでなく、「今、どのレイヤーで情報が守られているのか」を意識することが、これからの時代に必要なリテラシーなのかもしれません。

本記事が、設定変更に不安を感じていた方の疑問を解消する一助となれば幸いです。

このサイトを検索 | Search this site

0 コメント

質問はご遠慮ください。不適切なコメントは公開しません。コメントに自サイトの宣伝を書くのはお控えください。